Социальная инженерия: Как хакеры играют на ваших чувствах

Вы когда-нибудь задумывались, насколько легко манипулировать человеком? Оказывается, для опытного злоумышленника достаточно лишь немного психологии и умения войти в доверие. Сегодня мы поговорим о социальной инженерии – искусстве обмана, которое используют хакеры, чтобы выведать ваши секреты. Приготовьтесь, будет интересно! Кстати, вот свежая новость по теме: https://kaliningrad-news.net/other/2025/03/13/204385.html

«Социальная инженерия обманывает пользователей, а не системы.»

Что такое социальная инженерия?

Представьте себе опытного психолога, который умеет читать ваши эмоции и использовать их против вас. Именно так работает социальный инженер. Это не взлом компьютерных систем, а скорее взлом человеческого разума. Цель – заставить вас совершить действие, которое принесет пользу злоумышленнику, например, раскрыть конфиденциальную информацию или предоставить доступ к системе.

Социальная инженерия – это, по сути, искусство манипулирования людьми с целью получения информации или доступа к системам. Это атака, направленная не на технические уязвимости, а на человеческий фактор. И, к сожалению, этот фактор часто оказывается самым слабым звеном в цепи безопасности.

Основные принципы социальной инженерии

Социальные инженеры используют различные методы, основанные на психологии и манипуляциях. Вот некоторые из них:

- Доверие: Установление доверительных отношений с жертвой, чтобы она чувствовала себя комфортно и охотно делилась информацией.

- Авторитет: Притворство лицом, обладающим властью или авторитетом, чтобы запугать жертву и заставить ее подчиниться.

- Срочность: Создание чувства срочности и необходимости немедленного действия, чтобы жертва не успела подумать и принять рациональное решение.

- Жадность: Обещание выгод или вознаграждений, чтобы подкупить жертву и заставить ее действовать в интересах злоумышленника.

- Любопытство: Использование человеческой любознательности, чтобы заманить жертву в ловушку.

Типы атак социальной инженерии

Существует множество способов, которыми социальные инженеры могут атаковать своих жертв. Вот некоторые из наиболее распространенных типов атак:

Фишинг

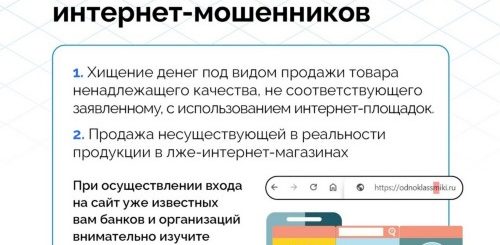

Фишинг – это, пожалуй, самый известный вид социальной инженерии. Он заключается в отправке поддельных электронных писем, сообщений или звонков, которые выглядят как официальные запросы от известных организаций, таких как банки, социальные сети или государственные учреждения. Цель фишинга – выманить у жертвы личную информацию, такую как пароли, номера кредитных карт или данные банковского счета.

Например, вы можете получить письмо, якобы от вашего банка, с просьбой подтвердить ваши данные, перейдя по ссылке. Ссылка ведет на поддельную страницу, которая выглядит как настоящий сайт банка, где вас просят ввести логин и пароль. После того, как вы это сделаете, ваши данные попадут в руки злоумышленников.

Претекстинг

Претекстинг – это создание вымышленного сценария (претекста) для обмана жертвы. Злоумышленник может представиться сотрудником службы поддержки, коллегой или даже представителем власти, чтобы получить доступ к информации или системам.

Представьте, что вам звонит человек, представляющийся сотрудником IT-отдела вашей компании. Он говорит, что возникла проблема с вашим аккаунтом и ему нужно срочно получить ваш пароль для ее устранения. Если вы не будете осторожны, вы можете попасться на эту удочку.

Приманка (Baiting)

Приманка – это использование привлекательного «крючка», чтобы заманить жертву в ловушку. Это может быть поддельный USB-накопитель с вредоносным программным обеспечением, оставленный в общественном месте, или ссылка на бесплатную программу, содержащую вирус.

Представьте, что вы находите USB-накопитель в офисе с надписью «Зарплаты сотрудников». Любопытство берет верх, и вы вставляете его в свой компьютер. В этот момент вредоносное программное обеспечение устанавливается на ваш компьютер, и ваши данные оказываются под угрозой.

Quid Pro Quo

Quid pro quo (услуга за услугу) – это предложение помощи в обмен на информацию. Злоумышленник может представиться сотрудником технической поддержки и предложить бесплатную помощь в решении компьютернойпроблемы. В процессе «помощи» он может получить доступ к вашему компьютеру и украсть ваши данные.

Например, вам звонит человек, представляющийся сотрудником службы поддержки Microsoft. Он говорит, что обнаружил на вашем компьютере вирус и предлагает бесплатно его удалить. Если вы позволите ему подключиться к вашему компьютеру удаленно, он может установить вредоносное программное обеспечение или украсть ваши личные данные.

Тейлгейтинг (Tailgating)

Тейлгейтинг – это физическое проникновение в охраняемую зону путем следования за авторизованным лицом. Злоумышленник может представиться курьером, техником или просто вежливым прохожим, чтобы убедить сотрудника открыть дверь или пропустить его через турникет.

Представьте, что вы подходите к охраняемой двери в офисном здании. За вами подходит человек с коробкой в руках и просит вас придержать дверь. Из вежливости вы это делаете, позволяя ему проникнуть в здание без проверки.

Примеры социальной инженерии в реальной жизни

Социальная инженерия – это не просто теория, а вполне реальная угроза. Вот несколько примеров атак социальной инженерии, которые произошли в реальной жизни:

- В 2016 году хакеры использовали фишинговые письма, чтобы получить доступ к учетной записи председателя избирательной кампании Хиллари Клинтон, Джона Подесты, что привело к утечке тысяч электронных писем.

- В 2013 году хакеры использовали технику тейлгейтинга, чтобы проникнуть в здание Associated Press и отправить ложное сообщение в Twitter о взрыве в Белом доме, что привело к обвалу фондового рынка.

- Многочисленные случаи мошенничества с банковскими картами, когда злоумышленники выдавали себя за сотрудников банка и выманивали у клиентов данные их карт по телефону.

Как защититься от социальной инженерии?

К сожалению, нет универсального способа защиты от социальной инженерии. Однако есть несколько шагов, которые вы можете предпринять, чтобы снизить риск стать жертвой атаки:

- Будьте бдительны: Не доверяйте незнакомцам, особенно если они просят вас предоставить личную информацию или совершить какие-либо действия.

- Проверяйте информацию: Всегда проверяйте информацию, полученную из ненадежных источников, прежде чем действовать на ее основе. Позвоните в компанию или организацию, от имени которой вам звонят или пишут, чтобы убедиться в подлинности запроса.

- Не раскрывайте личную информацию: Никогда не сообщайте свои пароли, номера кредитных карт или другие конфиденциальные данные по электронной почте, телефону или в социальных сетях.

- Используйте надежные пароли: Используйте сложные и уникальные пароли для каждой своей учетной записи. Рассмотрите возможность использования менеджера паролей для хранения и управления вашими паролями.

- Обновляйте программное обеспечение: Регулярно обновляйте свое программное обеспечение, чтобы исправить уязвимости безопасности.

- Обучайте себя и других: Узнайте больше о социальной инженерии и поделитесь своими знаниями с друзьями, семьей и коллегами.

Сравнение технических и социальных методов взлома

| Характеристика | Технический взлом | Социальная инженерия |

|---|---|---|

| Объект атаки | Компьютерные системы и сети | Люди |

| Инструменты | Программное обеспечение, эксплойты, вирусы | Психология, манипуляции, обман |

| Необходимые навыки | Технические знания, программирование | Коммуникабельность, убеждение, актерское мастерство |

| Защита | Брандмауэры, антивирусы, системы обнаружения вторжений | Обучение, бдительность, критическое мышление |

Социальная инженерия – это серьезная угроза, которая может привести к значительным финансовым и репутационным потерям. Помните, что самый слабый элемент в системе безопасности – это человек. Будьте бдительны, не доверяйте незнакомцам и всегда проверяйте информацию, прежде чем действовать. Обучение и осознанность – ваши лучшие союзники в борьбе с социальной инженерией. Не дайте хакерам сыграть на ваших чувствах!

Подробнее

Вот 20 LSI запросов к статье:

социальная инженерия примеры

социальная инженерия в кибербезопасности

методы социальной инженерии

защита от социальной инженерии

фишинг это

претекстинг это

тейлгейтинг это

quid pro quo атака

приманка в социальной инженерии

психология социальной инженерии

социальная инженерия в банках

уязвимости социальной инженерии

обучение социальной инженерии

социальная инженерия в компаниях

социальная инженерия как работает

последствия социальной инженерии

виды социальной инженерии

борьба с социальной инженерией

инструменты социальной инженерии

социальная инженерия и человеческий фактор